Pokud vás ještě nezachvátilo internetové šílenství s krvácejícím srdcem, tak vězte, že internetová komunikace právě čelí ohromnému průšvihu, který se podle všeho zapíše mezi největší bezpečnostní díry dosavadní historie. Popularitu získává už poetickým jménem Heartbleed bug, čili chyba Krvácející srdce.

Krvácející srdce postihuje knihovny OpenSSL, které zajišťují základní šifrovací funkce. Používají je rozličné programovací jazyky a lze se s nimi setkat v unixových operačních systémech (např. Solaris, Linux nebo Mac OS X), v operačním systému pro výkonné serverové počítače OpenVMS a pochopitelně také v Microsoft Windows. Knihovny OpenSSL vlastně obhospodařují kryptografické protokoly Transport Layer Security (TLS) a jeho předchůdce Secure Sockets Layer (SSL), díky nimž lze po internetu zabezpečeně komunikovat v rámci prohlížení WWW stránek nebo třeba emailem. Díky těmto protokolům by nikdo neměl odposlouchávat či falšovat zprávy někoho jiného.

Chyba Krvácející srdce se týká rozšíření TLS „Heartbeat Extension“. Heartbeat (tlukot srdce) umožňuje připojenému klientovi sítě anebo aplikaci posílat zprávy, aby tak udrželi aktivní spojení během přenosu dat. Za normálních okolností dostane server prázdný vzkaz tlukotu srdce a zase ho pak prázdný pinkne zpátky. Krvácející srdce postihuje práci s pamětí a zavinilo, že se při každém úderu srdce internetové komunikace nabídne případnému útočníku obsah paměti dotyčné aplikace. Chybu lze využít tak, že útočník zmanipuluje vzkaz tlukotu srdce a zpátky dostane vše, co bylo v paměti serveru, třeba cookies, uživatelská jména anebo hesla. Útočník pak může ukrást identitu uživatelů a třeba i serveru, aby mohl zorganizovat útok typu Man-in-the-middle (člověk uprostřed) a aktivně odposlouchávat komunikaci jiných počítačů.

Proč tolik povyku? Krvácející srdce obsahují knihovny OpenSSL 1.0.1 až 1.0.1f a pak ještě OpenSSL 1.0.2-beta. Dohromady to představuje nemalou část veškeré komunikace na internetu. Samotná chyba existuje zřejmě od 31. prosince 2011 a po světě se rozšířila 14. března 2012, s uveřejněním knihovny OpenSSL version 1.0.1. Zatím není úplně jasné, kolik škody Krvácející srdce napáchalo, prý ale lze vyčíst ze záznamů počítačového provozu těžení z této chyby minimálně pět měsíců dozadu. V době zveřejnění, tedy 7. dubna (2014), trpělo krvácejícím srdcem asi 17 procent všech zabezpečených a důvěryhodně certifikovaných serverů. Jinými slovy, asi tak 600 tisíc serverů, s nimž by jste se neměli bát komunikovat.

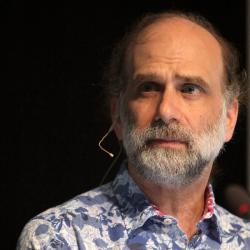

Experti na počítačovou bezpečnost jsou u vytržení. Americký kryptograf a bezpečnostní expert Bruce Schneier to podle webového magazínu Ars Technica označil jako naprostou katastrofu a na stupnici problémů se zabezpečením počítačů od 1 do 10, hodnotí Krvácející srdce jako 11. Když se o Krvácejícím srdci dozvěděli provozovatelé známého anonymizačního systému Tor, který svorně užívají bojovníci Světlé i Temné strany Síly, okamžitě svým uživatelům doporučili vytrhnout síťové připojení ze zdi a na několik dní se totálně odpojit od internetu. V hlubinách světové sítě teď nejspíš panuje nezvyklý klid. Obsluhy serverů zato podle všeho od zveřejnění téhle bezpečnostní díry záplatují jako šílené, bez ohledu na pracovní dobu. Ostatně, koncoví uživatelé jsou v podstatě bezmocní, takže je to na serverech.

Poučením budiž, že ani důvěryhodné servery nejsou důvěryhodné, že internet i na nejhorší průšvihy reaguje docela svižně a že je lepší všechno závažné co nejrychleji zveřejňovat, protože zlí hoši jsou vždycky napřed a bývají velmi dobře informovaní. Teď už, doufejme, nebudou mít s Krvácejícím srdcem takovou žeň.

| Patching Heartbleed, a major Web security wound. CNET Update. | |

| Tips to protect yourself from Heartbleed. CNET. | |

| The Heartbleed Bug. CNN. |

Literatura

Ars Technica 9. 4. 2013, Wikipedia (Heartbleed bug, Man-in-the-middle attack).

Diskuze:

Jan Jaroš,2014-04-11 01:15:57

Poměrně ucelený přehled toho jak chyba fungovala a co asi šlo zjistit právě vyšel na Rootu:

http://www.root.cz/clanky/heartbleed-bug-vazna-zranitelnost-v-openssl/

Václav Bartoš,2014-04-10 23:49:15

To, že byl Heartbleed bug využíván už před pěti měsíci, není vůbec jisté. Ta informace pochází z této stránky:

http://www.seacat.mobi/blog/heartbleed

Ale ta byla dnes aktualizována a autoři uznávají, že stejné záznamy v logu mohly způsobit i jiné aktivity, než Heartbleed bug. Takže žádný spolehlivý důkaz, že byl bug znám a využíván už před 7.4., momentálně není.

Což ovšem neznamená, že zneužit nebyl.

Diskuze je otevřená pouze 7dní od zvěřejnění příspěvku nebo na povolení redakce